Entre el 24 y 27 de junio, miles de consumidores confiados recibieron un mensaje de un amigo de Facebook diciendo que habían sido mencionados en un comentario. El mensaje había sido iniciado por ciberdelincuentes y desató un ataque en dos etapas. La primera, bajaba un troyano en la computadora del usuario que instaló, entre otras cosas, una extensión maliciosa del navegador Chrome. Esto permitió la segunda etapa, la toma del control de la cuenta de Facebook de la víctima, cuando ésta iniciaba una nueva sesión en la red social a través del navegador comprometido.

Un ataque exitoso le dio al ciberdelincuente la capacidad de cambiar la configuración de privacidad, extraer datos y mucho más, lo que permitió que la infección se propagara a través de los amigos de Facebook de la víctima y realizara, además, otras actividades maliciosas como spam, robo de identidad y la generación fraudulenta de ‘me gusta’ y compartir’. El malware trató de protegerse a sí mismo por el acceso a la lista negra de ciertos sitios web, como los que pertenecen a los proveedores de software de seguridad.

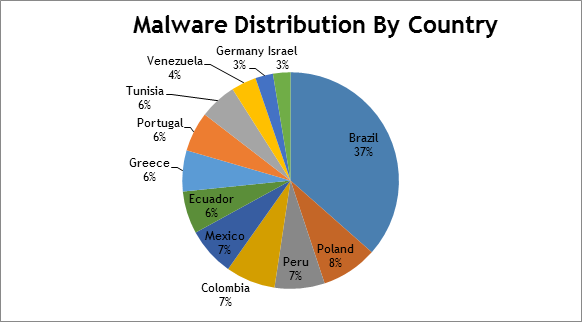

La red de Seguridad de Kaspersky Lab registró alrededor de 10.000 intentos de infección en todo el mundo. Los países más afectados fueron Brasil, Polonia, Perú, Colombia, México, Ecuador, Grecia, Portugal, Túnez, Venezuela, Alemania e Israel.

Las personas que utilizan computadoras basadas en Windows para acceder a Facebook fueron las de mayor riesgo, seguidas por quienes usan teléfonos con sistema operativo Windows. Por su parte, los usuarios de dispositivos móviles Android y iOS fueron inmunes, ya que el malware utilizó bibliotecas que no son compatibles con estos sistemas operativos móviles.

El troyano utilizado por los atacantes no es nuevo. Hace un año se informó el uso de un proceso de infección similar. En ambos casos, los signos del lenguaje en el malware parecen apuntar a ciberdelincuentes de habla turca.

Facebook ha atenuado esta amenaza y está bloqueando técnicas que se utilizan para propagar malware de los equipos afectados, por lo que no se ha observado ningún otro intento de infección. Google también ha eliminado, al menos, una de las extensiones culpables de la Chrome Web Store.

“De este ataque se destacan dos aspectos. En primer lugar, la entrega del malware fue extremadamente eficiente, llegando a miles de usuarios en sólo 48 horas. En segundo lugar, la respuesta de los consumidores y los medios de comunicación fue casi igual. Su reacción aumentó la conciencia de la campaña y condujo una acción e investigación rápida por los proveedores en cuestión”, dijo Ido Naor, Investigador Principal de Seguridad, Equipo de Investigación Global y Análisis de Kaspersky Lab.

Los consumidores que creen haber sido infectados deben realizar un análisis de malware en su computadora o abrir su navegador Chrome y buscar extensiones inesperadas. Si éstas están presentes, deben cerrar la sesión de su cuenta de Facebook, cerrar el navegador y desconectar el cable de red de su computadora. Junto con esto, es aconsejable contactar a un profesional para comprobar, limpiar y quitar el malware.